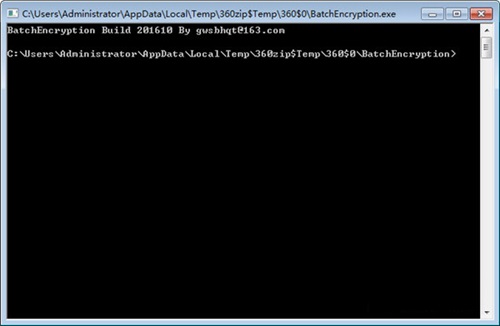

BatchEncryption

4.2- 软件大小:0.1 MB

- 更新时间:2019-04-19

- 星级指数:

- 软件平台:电脑版

- 软件语言:简体中文

- 系统类型:支持32/64位

- 软件授权:免费

- 下载次数:35

- 安全监测:[无病毒, 正式版, 无插件]

- 操作系统:WinXp/Win2003/WinVista/Win7/Win8/Win10

本地纯净下载纯净官方版

软件介绍

BatchEncryption官方版是一个功能极为强大、非常便捷易用的批处理加密程序,BatchEncryption官方版全平台通用,使用这款工具可以对批处理文件内的大小写字母,数字,字符进行变量偏移编码从而进行加密。

软件特色

使用方法

软件图集

相关软件推荐

软件更新

芝麻时钟37.6MB|2024-11-06

直接下载

Chandler电脑版34MB|2024-11-06

直接下载

浩辰CAD看图王电脑版88.84MB|2024-11-06

直接下载

浩辰CAD看图王4.9MB|2024-11-06

直接下载

搜狗拼音输入法149.82MB|2024-11-06

直接下载

搜狗输入法149.82MB|2024-11-06

直接下载

搜狗拼音输入法电脑版149.82MB|2024-11-06

直接下载

搜狗拼音输入法Win版149.82MB|2024-11-06

直接下载

搜狗拼音输入法客户端149.82MB|2024-11-06

直接下载